meta_courier

Пассажир

- Сообщения

- 28

- Реакции

- 52

Последнюю свою раскладку я выложил на сайт 20 апреля. С начала апреля я начал пробовать себя в роли кладмена и стало получаться, сейчас у меня более 150 закрытых сделок + позиции в наличии и виден рост (от первого мк (16 шт) до крайних (по 50+). И весь этот экспериенс я планировал описать для данного конкурса, но сейчас полдень 29 числа, а я только закончил подготовительную часть (по техническим моментам). Это довольно просто, но, чтобы написать данный гайд я систематизировал всю информацию и постарался донести максимально понятно.

Надеюсь администрация ресурса успеет изучить материал полностью, а также на дальнейшее обсуждение темы (после подведения итогов конкурса).

Также если успею, то опишу самое ценное что получилось постичь за последний месяц .

Желаю увлекательного прочтения!

Салют!

На связи Мета_Курьер.

Не так давно со мной произошла ситуация, которая могла стоить потери 8+ лет жизни по очень примитивной причине. Я тогда ещё только раздумывал попробовать себя в роли кладмена. А параллельно с этим сам являлся клиентом пав и довольно много раз ходил на "квесты". Если считать со времен Гидры, то у меня общее количество сделок уже явно 1500+ (у многих магазинов столько нет до сих пор Количество сделок = покупок. Не все они были мои, но опыт съёма у меня хороший. И вот после очередного съёма меня останавили ппс, потому что время было 5 утра и место соответсвующее. Меня досмотрели, но ничего не нашли (разумеется, я же умею делать тайники в одежде), и вот уже почти расходимся, как один мент просит меня телефон, говорит, поверхностно посмотрит и расходимся. Но не тут-то было. В тот день у меня было максимум палева на телефоне (браузер, фото нескольких кладов) и мне это стоило пиздюлей, допроса и суток проведенных в камере. В итоге через сутки отпустили, так как за мной правда - я тупо зашёл на маркетплейсы при них со своего телефона и продемоснтрировал покупки)

Количество сделок = покупок. Не все они были мои, но опыт съёма у меня хороший. И вот после очередного съёма меня останавили ппс, потому что время было 5 утра и место соответсвующее. Меня досмотрели, но ничего не нашли (разумеется, я же умею делать тайники в одежде), и вот уже почти расходимся, как один мент просит меня телефон, говорит, поверхностно посмотрит и расходимся. Но не тут-то было. В тот день у меня было максимум палева на телефоне (браузер, фото нескольких кладов) и мне это стоило пиздюлей, допроса и суток проведенных в камере. В итоге через сутки отпустили, так как за мной правда - я тупо зашёл на маркетплейсы при них со своего телефона и продемоснтрировал покупки)

Данный гайд написан, чтобы у всех, кто работает в данной сфере не возникало проблем из-за банального "палева" в телефоне. Ведь если у тебя найдут TOR, координаты в картах или хоть 1 фотку клада, то тебя быстро не отпустят, готовься к полной проверке телефона (каждого приложение, чтение переписок, фото и так далее).

Как я уже сказал, с начала месяца я начал работу в роли кладмена и за это время сделал хорошие цифры (по количеству и статистике), но об этом готовлю отдельный материал, сейчас же делюсь с вами практическим гайдом, по которому я работаю в данный момент.

Практическим - это означает, что пока я писал данную статью, я 3 раза вышел в поля и используя данную "систему" успешно выполнил работу и чувствовал себя максимально комфортно (без параноидальных мыслей).

Онли практика. Материал написал по своему личному опыту, экслюзивно для Rutor.

Данная система будет полезна любому юзеру, чтобы сохранить конфиденциальность и максимально скрыть реальную деятельность. Я не утверждаю, что это истина или единственно-верный алгоритм работы, а лишь конститирую факт, что именно так я работал весь апрель 2023 года - а это означает, что актуально сейчас.

* Под системой здесь и далее я подразумеваю комплекс действий и приложений, которые необходимы для работы на устройстве.

Для себя я выделил следующие задачи:

Каждый из пунктов и подпунктов мы рассмотрим более подробно ниже. Сейчас же хочу отметить, что все способы я протестировал и убедился в их работоспособности (да, я сбрасывал телефон 10+ раз и заново всё настраивал).

Есть специальные операционные системы, но у меня не было времени их устанавливать. В будущем я обязательно протестирую их.

Довольно часто слышу мнение о том, что двойное пространство сразу проверяют. По этому поводу у меня два комментария:

По умолчанию, наш смартфон заблокирован. При разблокировки возможны два варианта:

В большинстве случаев, этого достаточно для спокойной работы. Но если вы хотите сделать максимальную защиту, то необходимо предусмотреть действия в случае, если у вас нет доступа к устройству.

Здесь я считаю лучшими следующие функции:

Как работает мы поняли, теперь время реализации.

Все нижеописанные действия не имеют смысла, если после сброса телефон можно будет восстановить. Чтобы исключить эту возможность, необходимо включить шифрование данных. Семейств андроид существует бесконечность, но в целом алгоритм такой:

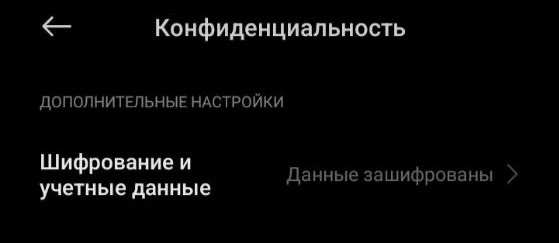

Настройки -- Пароли и безопасность -- Конфиденциальность -- далее пункт "Дополнительные настройки" и в нём "Шифрование и учётные данные" - необходимо, чтобы данная функция была включена. Если нет, то включаем.

1.2) Кастомизация под себя.

После этого кастомизируем телефон под себя. Здесь долго не задерживаюсь, потому что это базовые моменты. Укажу на что обратить внимание:

удаление стандартных приложений (всё что можно удалить - удаляем)

Настройки -- Особые возможности -- Второе пространство

Вот скриншот из интернета, на котором отмечено, где находится данная функция:

У меня же данный пункт был скрыт

Если у вас данный пункт отсутствует, то вам повезло, переходим к следующему пункту. Если пункт присутствует то нажимаете и создаёте второе пространство.

2.1) Скачиваем приложение Activity лаунчер.

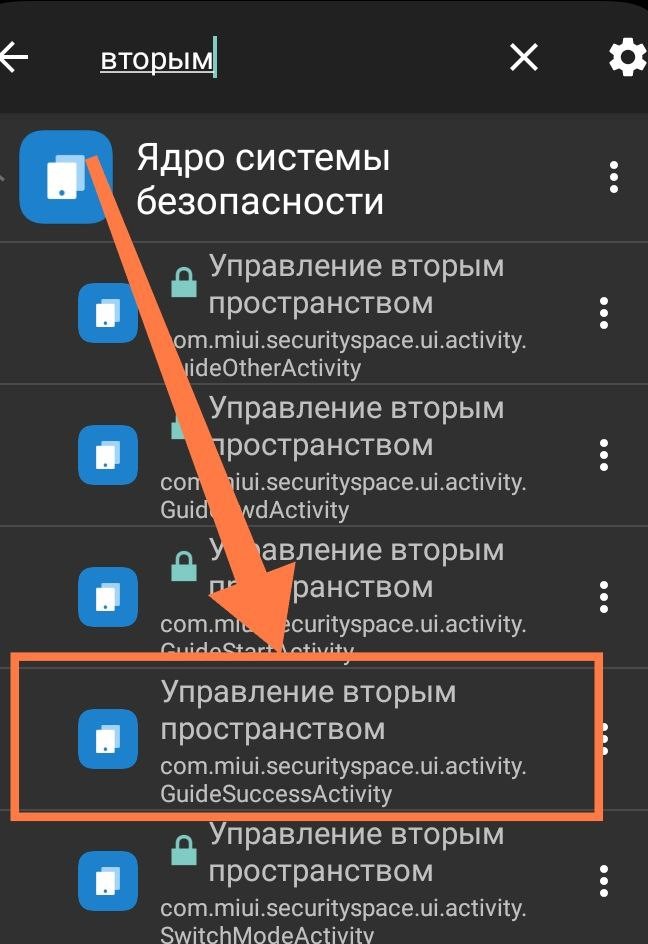

Итак, чтобы включить нам понадобится приложение

Запуск Activity by Adam Szalkowski (Важно именно "by Adam Szalkowski")

Это и все дальнейшие приложения будем скачивать либо с открытых маркетов (F-Droid/apkpure) либо по прямой ссылке.

Устанавливаем маркеты

F-Droid -

Apkpure -

Кто не в курсе - это аналог Google Play.

Само приложение я скачал с Apkpure

ссылка -

Следующим шагом будет создание второго пространства, которое будет изолировано от первого и содержать только нужную нам информацию.

Открываем его и видим возможность создания второго пространства, далее задаём пароль и следуем инструкциям на экране.

Супер, у нас есть второе пространство, теперь при разблокировки телефона первым паролем попадаем на рабочий стол, а при втором пароле - во второе.

Теперь нам надо исключить возможность обнаружения второго пространства, т.к. по умолчанию есть иконка перехода в другое пространство, а также отображаются уведомления из другого пространство.

переходим в него

и далее убираем все галочки

Поздравляю. Теперь вы сами решаете на какой рабочий стол зайти.

Для этого также качаем Activity лаунчер на ВП, устанавливаем и повторяем п 2.3.

Да, можно клонировать приложение, чтобы работало в обоих пространствах, но мне проще было скачать.

Я пользуюсь следующими (указываю название, ссылку на апк и краткое назначение). Вы можете пользоваться чем удобно вам. Скачать можно сразу или по мере необходимости.

5.1) Браузер Firefox focus -

5.2) VPN

Здесь выбираете по своему вкусу. Приложений VPN сейчас предостаточно, вот некоторые из них:

Surfshark VPN -

Mullvad VPN -

NordVPN -

Windscribe VPN -

Данные сервисы не такие дорогие, можно взять пробную подписку.

5.3) TOR

Качаем с официального сайта -

5.4) GPS Photo Notes -

Приложение для создания и обработки фото с интересным для нас функциями (ниже рассмотрим подробнее)

Здесь хочу внести общий комментарий: Не забывайте, что вы имеете дело с андроидом. Это значит, что мнгогие задачи придётся "костылить" (гуглить как сделать именно на вашем устройстве). Не бойтесь, тыкайтесь, читайте документаци. и всё получится. Например, у меня это приложение в момент съёмки воспроизводило уведомление (не сама камера, а безопасность о том, что приложение использует камеру) - и его никак не выключить. Звук крайне лишний в процессе работы. Пришлось танцевать с бубном, но в итоге проблему решил.

5.5) RAR - я скачал со стора

5.6-5.∞) Подумайте, что вам ещё пригодится и скачайте. Я дополнительно использую приложения для крипты, двухфакторной аутентикации и мессенджеры.

6.2) Выдаём разрешения приложению.

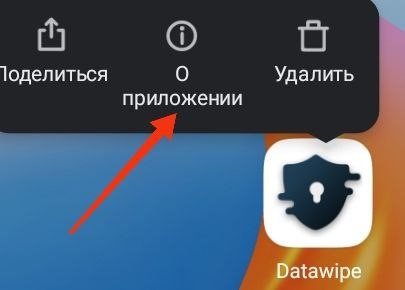

После установки зажимаем иконку приложения, чтобы появились сведения о приложении и нажимаем на пункт "О приложении"

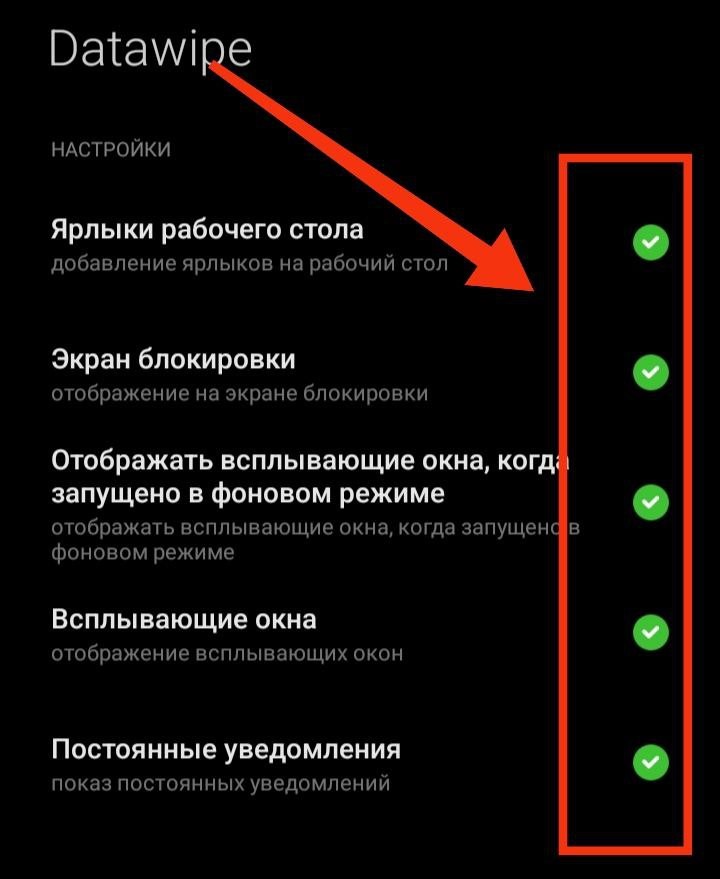

И выдаём максимальные разрешения:

Переходим в другие расширения и также включаем все пункты:

6.3.) Задаём фейк-пароль.

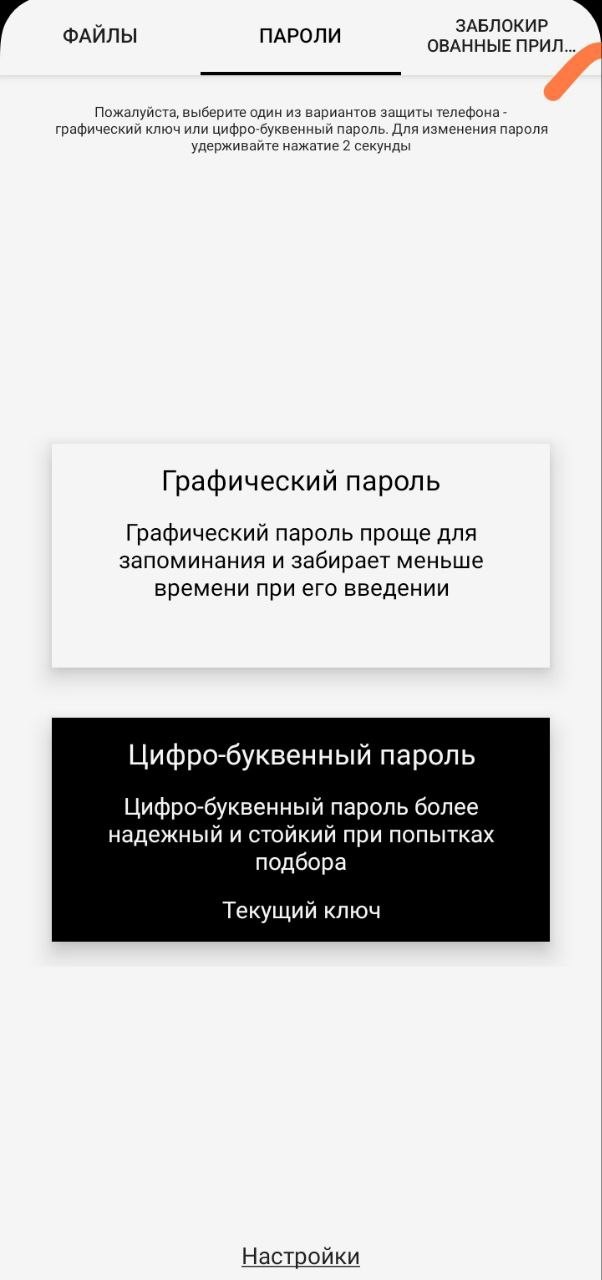

Заходим в приложении и на первом экране необходимо задать пароль и фейк-пароль, при вводе которого запустится сброс телефона к заводским настройкам. Есть два варианта - графический и Цифро-буквенный, мне удобнее Цифро-буквенный.

Чтобы задать пароль нажмите на удобный для вас способ и появится окно для установки основного и фейк-пароля.

Настоящий пароль мы будем вводить часто, а вот фейк-пароль, дай Бог Рударка, не понадобится вводить ни разу) но при этом забывать его тоже не стоит. Запомните его обязательно.

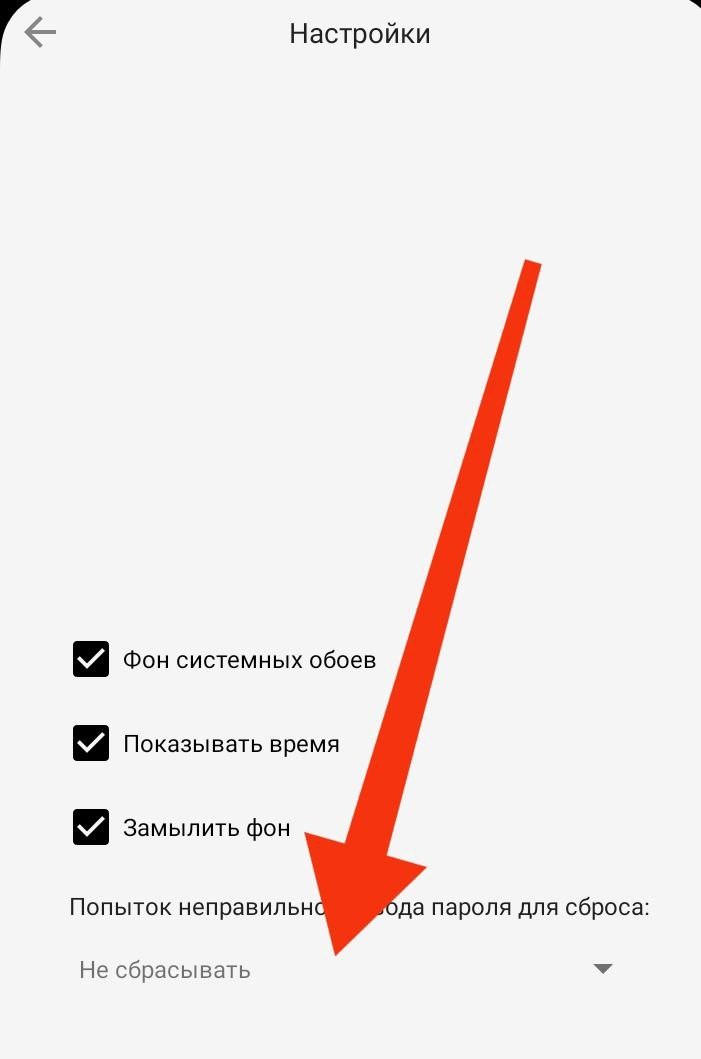

Также можно перейти в пункт настройки и задать количество неверных попыток ввода пароля, после которого запустится сброс

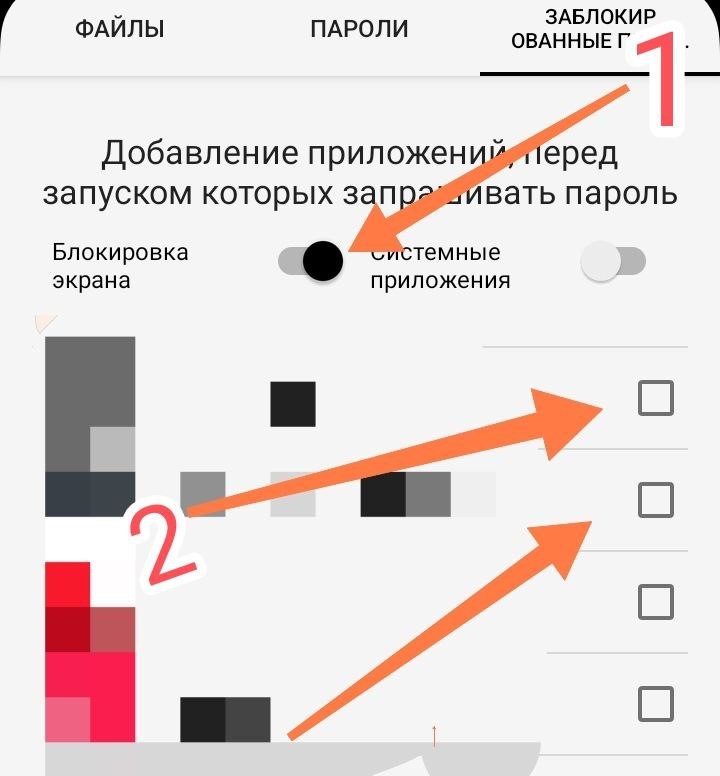

Ставим галочку Блокировка экрана - это означает, что после каждой разблокировки стандартным паролем будет выходить допольное окно от приложения Data wipe, который вы задали.

Также можно выбрать приложения перед запуском которых запрашивать диалоговое окно ввода пароля. Ставьте на то, что считаете нужным в данный момент.

По опыту скажу, что если ставить на все приложения - то очень утомляет, потому что по сути твоя работа превращается в бесконечный ввод пароля. Поэтому я включаю блокировку приложений только, когда выхожу.

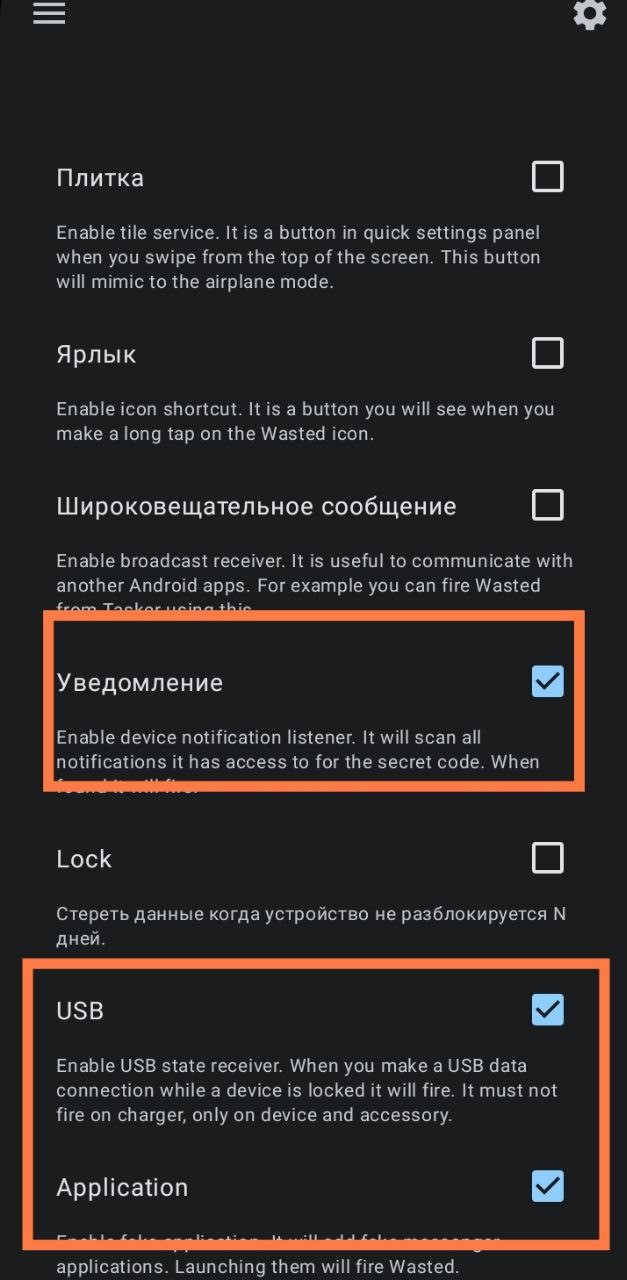

Запускаем приложение и заходим в настройки (нажимаем на шестерёнку в правом верхнем углу) и отмечаем пункты:

У приложения есть ещё и другие способы для сброса, при желании можно включить все.

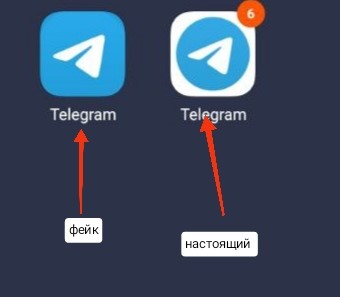

7.1) Фейк-иконка приложения

Открываем левое меню приложение (свайп слева экрана) и переходим в пункт Application

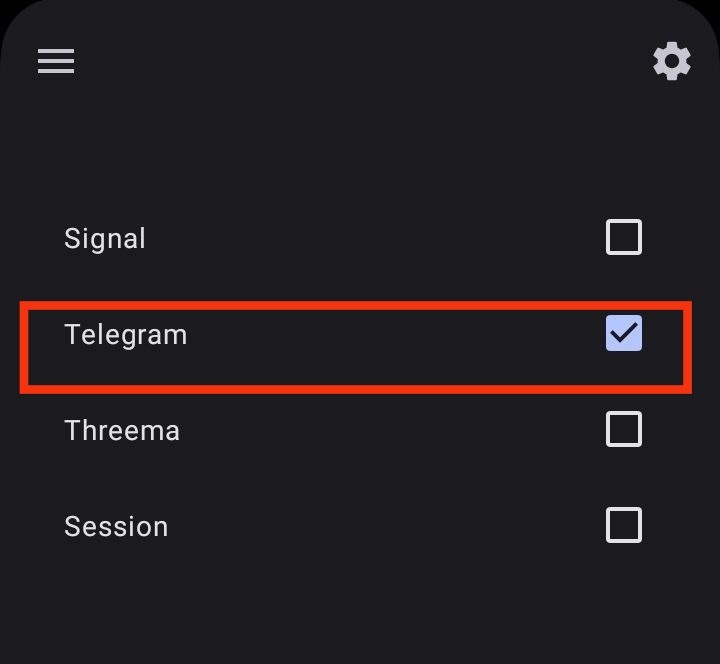

И отмечаем мессенджеры, для которых считаете нужным иконки фейк-приложений. Я делаю только тг, потому что он наиболее популярен (о существовании других мессенджеров могут и не догадываться)

7.1.1) Переходим на Главный экран приложения и ставим галочку "Стереть данные": и нажимаем на нижнюю кнопку с цифрой 0:

После этого система запросит разрешение

Затем ещё одно:

Цвет выделения вашего кода поменяется с жёлтого на красный, а ноль - на единицу

После этого перезагружаем устройство, чтобы изменения вступили в силу и наблюдаем ту самую иконку.

Слева - настоящее приложение, справа - фейк. Настоящий тг рекомендую спрятать.

7.2) уведомление

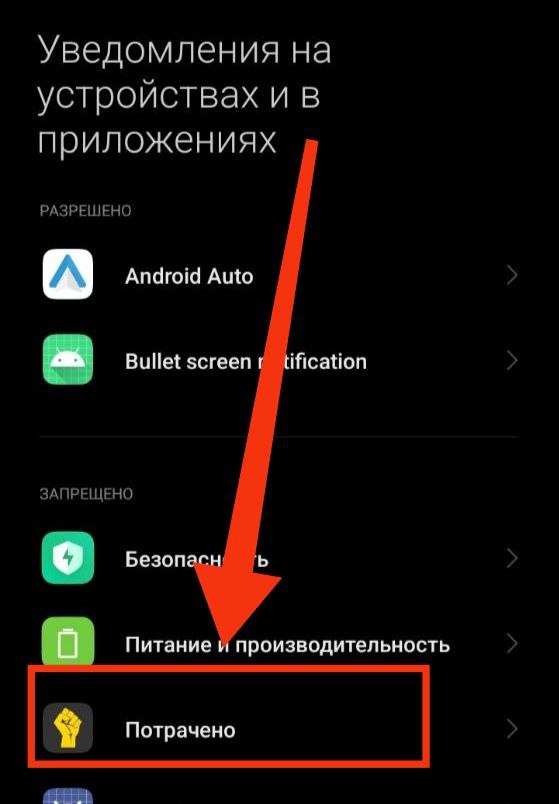

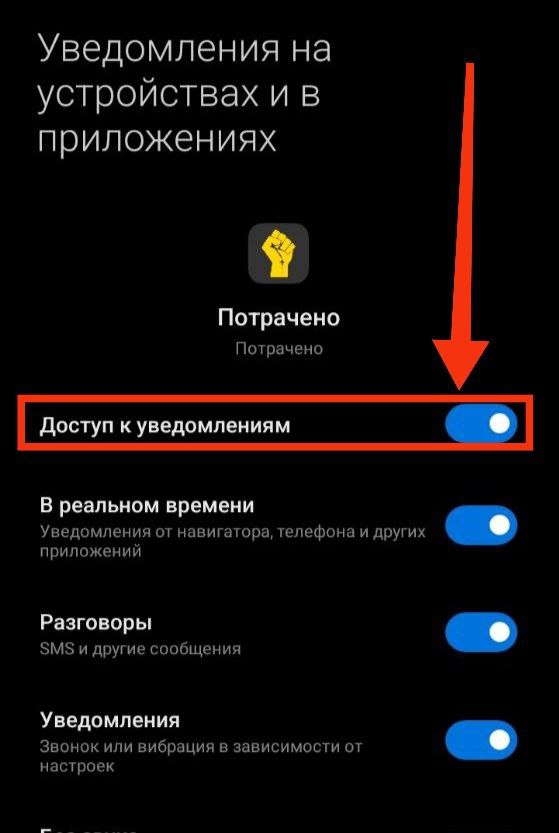

Данный пункт делаем только после перезагрузки, иначе приложение Wasted не будет в списке разрешений.

Открываем левое меню приложение (свайп слева экрана) и переходим в пункт Уведомление

7.2.1) Нажимаем на кнопку Goto

и выдаём приложению разрешение на чтение уведомлений:

затем

7.2.2) после этого идём на главный экран и копируем код, который там указан. Далее будет необходимо создать шаблон с данным кодом и разместить его на хостинге (например, анонфайлс) - для параноиков создаёте тхт и архивируете с паролем.

В критичной ситуации необходимо отправить широковещательное сообщение с данным кодом для запуска сброса системы.

7.3) подключение по usb

В данном пункте ничего дополнительно настраивать не придётся. Просто включаем чек-бокс.

Отмечаем "Стереть данные" и "Стереть e-sim" и после этого нажимаем на нижнюю кнопку с цифрой 1 (она поменяется на 0) и затем нажимаем на 0 - система повторно запросит разрешение.

Чтобы изменения вступили в силу - перезагружаем устройство.

Это означает, что приложение работает. Я протестировал каждый способ сброса.

Запомните их и имейте в виду.

Я протестировал все способы сброса и знаю, что в критичной ситуации смогу сбросить, и этот факт даёт уверенность в себе, если вдруг придётся разблокировать телефон под принуждением или изъятия устройства.

Повторюсь, дай Бог Рударка, чтобы вам не пришлось применять в действие сброс, но помнить все способы обязательно.

Техническую часть по настройке рассмотрели, теперь переходим к операционной деятельности.

Гео-локация выключена. И на местности режим самолёт.

Включаю только в момент загрузки зашифрованного архива с данными.

GPS Photo Notes

В процессе юзаю GPS (ссылка выше. Камера интуитивно понятная, как и редактор. Советую прочитать документацию или мануал - в свободном доступе имеются, чтобы использовать все возможности приложения) с основной функцией сохранения не в галерею, а в папку. Впрочем, можете и стандартной камерой пользоваться и из стандартной папки фотографийй создавать архив - зависит всё от степени вашей паранойи)

В платной версии можно сменить иконку на калькулятор и добавить пароль.

Предполагаем, что мы сделали все фотографии, которые планировали и закончили работу. После этого переходим во вкладку "Фото альбомы", выбираем необходимые файлы и нажимаем на кнопку "Экспорт" и выбираем оригиналы фото или со штампом (если используете), после этого архивируем с помощью приложения RAR.

RAR

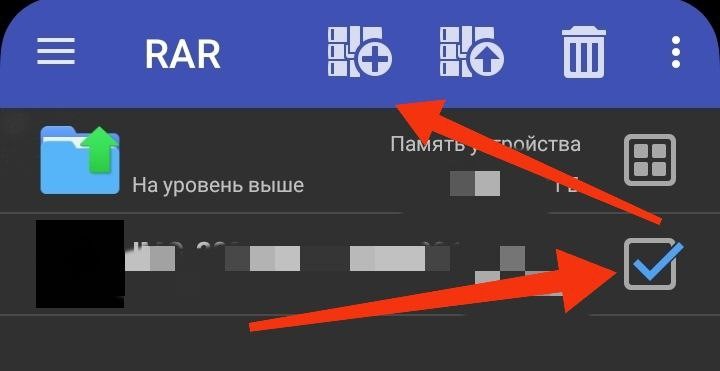

запускаем приложение RAR и переходим в директорию (папку) с нашими фото. Отмечаем необходимые фото и нажимаем на иконку арххива со знаком плюс:

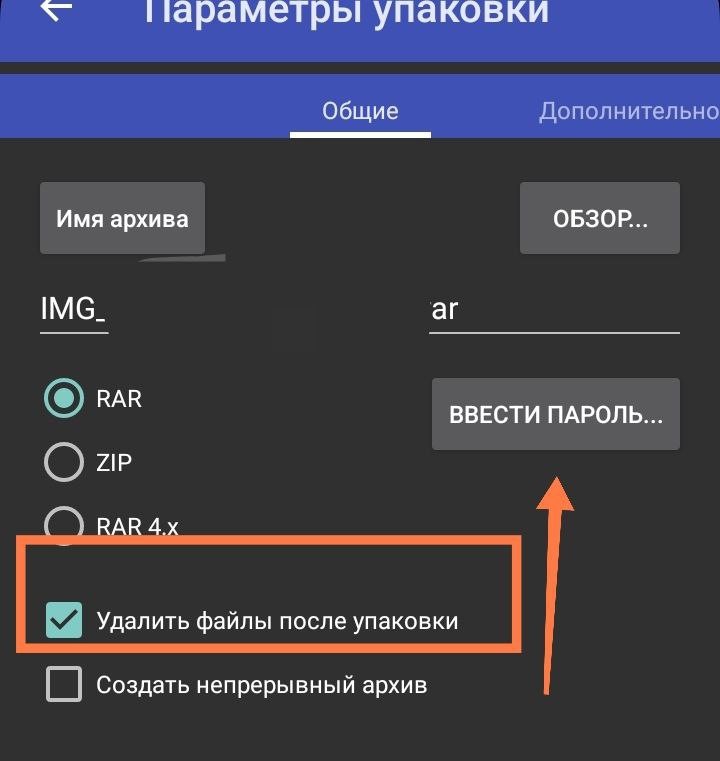

Задаём имя архива, ставим галочку "Удалить файлы после упаковки" и нажимаем кнопку ввести пароль:

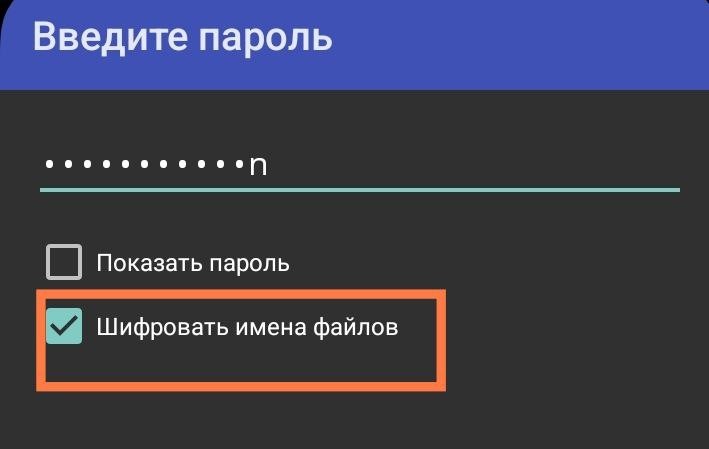

Вводим пароль и ставим галочку "шифровать имена файлов" и нажимаем Ок.

У нас создался зашифрованный архив, а файлы удалились. После этого можно переместить архив в другую папку и переименовать (поменять разрешение (не .rar) - данный способ изучил в одной из тем Rutora (автору спасибо).

После создания архива можно оставить его на устройстве (если изменён формат и скрыт в другой папке), то его обнаружение, а тем более дешифр не предоставляется возможным. Если файлы необходимо использовать на устройстве, то делаете действия в обратном порядке:

Если надо передать информацию на другое устройство - то используйте любой способ зашифрованной передачи (т.к. сам архив у нас зашифрован и скрыт, то можно и в тг на другой аккаунт скинуть или себе в отложенные сообщения). Интересный вариант загрузки на "Анонимное рабочее пространство в онион без посредников" предложили в соседней ветке, планирую также протестировать его.

На данном моменте пока всё. Есть планы протестировать ОС с открытым кодом (например, GrapheneOS), но пока работаю по вышеописанному методу.

Но самое важное заключается не в технической настройке системы (скорее всего на ВП уже отсеются и всё остальное вам не пригодится), а в вашей уверенности в себе. В том, что в любой момент при критичной ситуации и вынужденной разблокировки, у тебя всё под контролем. Если ты знаешь, что ни при каком обстоятельстве не вскроют твою систему, то можешь быть уверен в конфиденциальности твоих данных. И это самое важное в диалоге. Техническая образованность у наших товарищей хромает.

Если у вас возникнут вопросы - то задавайте, буду отвечать по мере возможности.

Может возникнуть вопрос, а что если товарищ майор или кто-то там прочитает данный материал и сможет обойти все способы сброса и расшифровать данные в обратном порядке? Я считаю, что этого невозможно. Кто-нибудь может сказать, возможно ли это и если да, то каким способом? Если быть точным, то есть способ отследить использование ВП даже при всём скрытии, но о нём враг догадается, поэтому будьте уверены в своей правоте

Ну и самое важное - всем мирное небо над головой!

Надеюсь администрация ресурса успеет изучить материал полностью, а также на дальнейшее обсуждение темы (после подведения итогов конкурса).

Также если успею, то опишу самое ценное что получилось постичь за последний месяц .

Желаю увлекательного прочтения!

Актуальный 2023 гайд по настройке конфиденциального смартфона для работы от действующего Мета_Курьера

Салют!

На связи Мета_Курьер.

Не так давно со мной произошла ситуация, которая могла стоить потери 8+ лет жизни по очень примитивной причине. Я тогда ещё только раздумывал попробовать себя в роли кладмена. А параллельно с этим сам являлся клиентом пав и довольно много раз ходил на "квесты". Если считать со времен Гидры, то у меня общее количество сделок уже явно 1500+ (у многих магазинов столько нет до сих пор

Количество сделок = покупок. Не все они были мои, но опыт съёма у меня хороший. И вот после очередного съёма меня останавили ппс, потому что время было 5 утра и место соответсвующее. Меня досмотрели, но ничего не нашли (разумеется, я же умею делать тайники в одежде), и вот уже почти расходимся, как один мент просит меня телефон, говорит, поверхностно посмотрит и расходимся. Но не тут-то было. В тот день у меня было максимум палева на телефоне (браузер, фото нескольких кладов) и мне это стоило пиздюлей, допроса и суток проведенных в камере. В итоге через сутки отпустили, так как за мной правда - я тупо зашёл на маркетплейсы при них со своего телефона и продемоснтрировал покупки)

Количество сделок = покупок. Не все они были мои, но опыт съёма у меня хороший. И вот после очередного съёма меня останавили ппс, потому что время было 5 утра и место соответсвующее. Меня досмотрели, но ничего не нашли (разумеется, я же умею делать тайники в одежде), и вот уже почти расходимся, как один мент просит меня телефон, говорит, поверхностно посмотрит и расходимся. Но не тут-то было. В тот день у меня было максимум палева на телефоне (браузер, фото нескольких кладов) и мне это стоило пиздюлей, допроса и суток проведенных в камере. В итоге через сутки отпустили, так как за мной правда - я тупо зашёл на маркетплейсы при них со своего телефона и продемоснтрировал покупки)Данный гайд написан, чтобы у всех, кто работает в данной сфере не возникало проблем из-за банального "палева" в телефоне. Ведь если у тебя найдут TOR, координаты в картах или хоть 1 фотку клада, то тебя быстро не отпустят, готовься к полной проверке телефона (каждого приложение, чтение переписок, фото и так далее).

Как я уже сказал, с начала месяца я начал работу в роли кладмена и за это время сделал хорошие цифры (по количеству и статистике), но об этом готовлю отдельный материал, сейчас же делюсь с вами практическим гайдом, по которому я работаю в данный момент.

Практическим - это означает, что пока я писал данную статью, я 3 раза вышел в поля и используя данную "систему" успешно выполнил работу и чувствовал себя максимально комфортно (без параноидальных мыслей).

Онли практика. Материал написал по своему личному опыту, экслюзивно для Rutor.

Данная система будет полезна любому юзеру, чтобы сохранить конфиденциальность и максимально скрыть реальную деятельность. Я не утверждаю, что это истина или единственно-верный алгоритм работы, а лишь конститирую факт, что именно так я работал весь апрель 2023 года - а это означает, что актуально сейчас.

Обзор системы в целом

Итак, у меня имеется новый телефон, который я приобрел специально для работы. Прежде чем лезть в бездну технической информации, необходимо подумать глобально - какие задачи должна выполнять наша система*?* Под системой здесь и далее я подразумеваю комплекс действий и приложений, которые необходимы для работы на устройстве.

Для себя я выделил следующие задачи:

- Имитация чистого телефона. Логично, что если вас просят разблокировать телефон и вы спокойно и уверенно говорите "Ок, мне скрывать нечего", вводите пароль и показываете содержимое телефона, ну а там программы и файлы типичного юзера смартфона - инстаграм, браузер, ютуб и т.д. Соответственно, тот, кто проверяет ваш телефон обычно ищет тор браузер (не находит), далее заходит в галерею, смотрит удалённые фото, далее тг и другие мессенджеры, может проверить приложение карт и заметок, но в итоге не находит ничего и интерес к вам падает. Это возможно с использование Второго пространства (ниже рассмотрим подробнее).

- Защита данных и Шифрование. Допустим, так случилось, что доступ к вашим реальным файлам всё-таки получен. В этом случае необходимо максимально замаскировать данные, поставить защиту в виде паролей, и зашифровать.

- Удаление данных любым способом. Ну и самый худший сценарий - это к вашим данным получили доступ, в таком случае необходимо их удалить.

Какие способы я предусмотрел:

- Неверный пароль Н раз (при введении неверного пароля Н раз (количество выбираете сами) - запускается процесс сброса телефона к заводским настройкам).

- Фейк пароль . При введении фейк-пароля, который вы задаёте сами - запускается процесс сброса телефона к заводским настройкам.

- Лже-приложение. Что будет проверять в первую очередь? Конечно мессенджеры по типу тг, сигнал и т.д. Чтобы тот, кто решит проверить информацию сам же "взорвал" себя, мы делаем иконку лже-приложения (выглядит как иконка Телеграм) и при нажатии на неё запускается процесс сброса телефона к заводским настройкам.

- Сообщение с кодом для запуска сброса. Отправляем заранее известный нам код и в момент получения широковещательного сообщения запускается процесс сброса телефона к заводским настройкам.

- Защита от внешнего вмешательства. Здесь я имею в виду, если кто-либо решит считать данные через USB. В таком случае, при подключении под USB запускается процесс сброса телефона к заводским настройкам.

Что необходимо для реализации:

Устройство на Андроиде

Я пользуюсь телефоном на базе Android (производитель - Xiaomi). Существует мнение, что использование андроида у крупных производителей не конфиденциально - я допускаю этот момент, но в то же время перед началом работы максимально отключаю все лишние функции и в целом храню на телефоне только запароленные, зашифрованные архивы. Вообще подойдёт Любое устройство на базе Android.Есть специальные операционные системы, но у меня не было времени их устанавливать. В будущем я обязательно протестирую их.

Двойное пространство

Для реализации первой задачи (1) Имитация чистого телефона. идеально подходит функция Двойного пространства. Пишут, что такая функция есть по умолчанию на устройствах Xiaomi (начиная с MIUI 8), Huawei и Honor. Я лично проверил для Xiaomi и дальнейшую инструкцию пишу по нему. Если у вас другое устройство, то есть решение в виде Shelter - работает аналогичным образом. Честно скажу, не тестировал, но судя по скриншотам приложения настройка довольно простая и выполняет точно такие же задачи, как и встроенное Двойное пространство (кстати я видел на Руторе статью с подробной инструкцией по данному приложению).Довольно часто слышу мнение о том, что двойное пространство сразу проверяют. По этому поводу у меня два комментария:

- Я не разбирался в причинах, но на новых устройствах функцию двойного пространства скрыли из стандартных настроек и чтобы его настроить необходимо потанцевать с бубном. Это идеально для нас и сразу же снимает вопрос обнаружения двойного пространства.

- По своему опыту досмотров/приёмок (за всё время более 10 раз точно имел опыт общения и проверки тел) скажу, что в 100% случаев ДП решило бы ситуацию и в 100% случаев опер был крайне не дружелюбен с устройством (доходило даже до абсурда - я просто пролистал галерею наверх сильным движением пальца и он не смог найти фотографии, а надо было всего пролистать вниз). Но люди бывают разные и мы предполагаем, что нам попадётся Сноуден, который в курсе всех этих фишек и наша задача наебать даже его))

Вид на систему сверху

Чтобы понимать, как работает наше устройства и какие действия необходимо делать в той или иной ситуации, необходимо понимать как работает система в целом (вид сверху).По умолчанию, наш смартфон заблокирован. При разблокировки возможны два варианта:

- Ввод пароля чистого пространства. В таком случае открывается белый и пушистый главный экран и все приложения.

- Ввод пароля для рабочего пространства.

* Рабочее - то, в котором мы работаем.

В таком случае сразу после ввода стандартного пароля (от устройства), появляется окно для ввода второго пароля (в данном случае, его запрашивает приложение, которое мы настраиваем сами).

В этом случае возможны 3 варианта:

2.1) Ввод неверного пароля N раз (N - любое число, которое задаёте сами). В таком случае происходит автоматический сброс системы.

2.2) Ввод фейк-пароля. Сразу при вводе происходит автоматический сброс системы.

2.3) Ввод верного пароля. В таком случае попадаем на рабочий стол.

Что далее? А дальше мы можем задать обязательный ввод пароля при работе с некоторыми приложениями (например, тг, галерея и т.д.). В таком случае опять система запрашивает пароль и мы возвращаемся к п. 2.

В большинстве случаев, этого достаточно для спокойной работы. Но если вы хотите сделать максимальную защиту, то необходимо предусмотреть действия в случае, если у вас нет доступа к устройству.

Здесь я считаю лучшими следующие функции:

- Лже-приложение. Делаем иконку тг при нажатии на которую происходит сброс.

- Сообщение с кодом для запуска сброса. Настраиваем код, записываем себе (можно сообщить близкому) и в экстренном случае отправляем широковещательное сообщение.

- Защита от внешнего вмешательства. Настраиваем удаление при подключении по usb.

Как работает мы поняли, теперь время реализации.

Техническая пошаговая инструкция:

1) Базовая настройка.

1.1) Шифрование данных.Все нижеописанные действия не имеют смысла, если после сброса телефон можно будет восстановить. Чтобы исключить эту возможность, необходимо включить шифрование данных. Семейств андроид существует бесконечность, но в целом алгоритм такой:

Настройки -- Пароли и безопасность -- Конфиденциальность -- далее пункт "Дополнительные настройки" и в нём "Шифрование и учётные данные" - необходимо, чтобы данная функция была включена. Если нет, то включаем.

1.2) Кастомизация под себя.

После этого кастомизируем телефон под себя. Здесь долго не задерживаюсь, потому что это базовые моменты. Укажу на что обратить внимание:

удаление стандартных приложений (всё что можно удалить - удаляем)

- отключение стандартного приложения Безопасность

- отключение Антивируса (если имеется)

- отключение отправки данных

- отключение рекомендаций и рекламы

- отключение уведомлений

2) Создание второго пространства.

В данном пункте способ зависит от вашего устройства:2.1) Для Xiaomi (начиная с MIUI 8), Huawei и Honor -- Установка через стандартный функционал

Как писал выше, у некоторых телефонов эта функция идёт по умолчанию. Чтобы включить её идём в:Настройки -- Особые возможности -- Второе пространство

Вот скриншот из интернета, на котором отмечено, где находится данная функция:

У меня же данный пункт был скрыт

Если у вас данный пункт отсутствует, то вам повезло, переходим к следующему пункту. Если пункт присутствует то нажимаете и создаёте второе пространство.

2) Для Xiaomi (начиная с MIUI 8), Huawei и Honor -- Установка с помощью Activity launcher

Однако, если в Особых возможностях присутствуют все пункты, кроме ВП. Вроде на новых устройствах эта функция скрыта, я не стал разбираться в причинах скрытия, ведь нам надо включить её.2.1) Скачиваем приложение Activity лаунчер.

Итак, чтобы включить нам понадобится приложение

Запуск Activity by Adam Szalkowski (Важно именно "by Adam Szalkowski")

Это и все дальнейшие приложения будем скачивать либо с открытых маркетов (F-Droid/apkpure) либо по прямой ссылке.

Устанавливаем маркеты

F-Droid -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Apkpure -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Кто не в курсе - это аналог Google Play.

Само приложение я скачал с Apkpure

ссылка -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

3) Для всех остальных на базе андроид - приложение Shelter (поищите по ключевому запросу - на Руторе есть подробная инструкция)

Следующим шагом будет создание второго пространства, которое будет изолировано от первого и содержать только нужную нам информацию.

2.2) Создаём ВП

Запускаем приложение Activity и затем в поиске ищем "Второе пространство"Открываем его и видим возможность создания второго пространства, далее задаём пароль и следуем инструкциям на экране.

Супер, у нас есть второе пространство, теперь при разблокировки телефона первым паролем попадаем на рабочий стол, а при втором пароле - во второе.

Теперь нам надо исключить возможность обнаружения второго пространства, т.к. по умолчанию есть иконка перехода в другое пространство, а также отображаются уведомления из другого пространство.

2.3) Скрываем уведомления и кнопку перехода в ВП из первого пространства.

Чтобы их скрыть открываем опять Запуск Activity и в поиске ищем "Управление вторым пространством",переходим в него

и далее убираем все галочки

2.4) Настройка второго пространства

Теперь переходим во второе пространство. Проверяем настройки из п. 1.2. Основные настроки у меня остались такими же, как и в основном пространстве, но лучше проверить.Поздравляю. Теперь вы сами решаете на какой рабочий стол зайти.

3) Скрываем признаки обнаружения второго пространства

В данном случае нам необходимо, чтобы находясь внутри рабочего стола, юзер не мог заметить использование ВП (уведомления , иконка перехода и иконка на панели уведомлений)3.1) Скрываем уведомления и кнопку перехода в первое пространство из ВП.

Переходим во Второе пространство.Для этого также качаем Activity лаунчер на ВП, устанавливаем и повторяем п 2.3.

Да, можно клонировать приложение, чтобы работало в обоих пространствах, но мне проще было скачать.

3.2) Удаляем все признаки ВП.

С обоих рабочих столов удаляем приложение Запуск Activity.4) Заполнение ВП реальными данными.

Советую зайти на рабочий стол и сделать максимальную имитацию типового юзера - скачать инстаграм, ютуб и т.д. фотки залить какие-нибудь. Чтобы не возникало вопросов почему пустой тел.5) Установка рабочих приложений.

Следующим шагом будет установка приложений, которые будут необходимы вам для работы.Я пользуюсь следующими (указываю название, ссылку на апк и краткое назначение). Вы можете пользоваться чем удобно вам. Скачать можно сразу или по мере необходимости.

5.1) Браузер Firefox focus -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

- не хранит куки, блокирует трекеры и при выходе история стирается. Я считаю крайне удобным.5.2) VPN

Здесь выбираете по своему вкусу. Приложений VPN сейчас предостаточно, вот некоторые из них:

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Surfshark VPN -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Mullvad VPN -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

NordVPN -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Windscribe VPN -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Данные сервисы не такие дорогие, можно взять пробную подписку.

5.3) TOR

Качаем с официального сайта -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

5.4) GPS Photo Notes -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Приложение для создания и обработки фото с интересным для нас функциями (ниже рассмотрим подробнее)

Здесь хочу внести общий комментарий: Не забывайте, что вы имеете дело с андроидом. Это значит, что мнгогие задачи придётся "костылить" (гуглить как сделать именно на вашем устройстве). Не бойтесь, тыкайтесь, читайте документаци. и всё получится. Например, у меня это приложение в момент съёмки воспроизводило уведомление (не сама камера, а безопасность о том, что приложение использует камеру) - и его никак не выключить. Звук крайне лишний в процессе работы. Пришлось танцевать с бубном, но в итоге проблему решил.

5.5) RAR - я скачал со стора

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

5.6-5.∞) Подумайте, что вам ещё пригодится и скачайте. Я дополнительно использую приложения для крипты, двухфакторной аутентикации и мессенджеры.

6) Настройка приложений для автосброса системы.

6.1) Качаем и устанавливаем приложение Data wipe screen locker

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

6.2) Выдаём разрешения приложению.

После установки зажимаем иконку приложения, чтобы появились сведения о приложении и нажимаем на пункт "О приложении"

И выдаём максимальные разрешения:

Переходим в другие расширения и также включаем все пункты:

6.3.) Задаём фейк-пароль.

Заходим в приложении и на первом экране необходимо задать пароль и фейк-пароль, при вводе которого запустится сброс телефона к заводским настройкам. Есть два варианта - графический и Цифро-буквенный, мне удобнее Цифро-буквенный.

Чтобы задать пароль нажмите на удобный для вас способ и появится окно для установки основного и фейк-пароля.

Настоящий пароль мы будем вводить часто, а вот фейк-пароль, дай Бог Рударка, не понадобится вводить ни разу) но при этом забывать его тоже не стоит. Запомните его обязательно.

Также можно перейти в пункт настройки и задать количество неверных попыток ввода пароля, после которого запустится сброс

6.4) Настраиваем удаление файлов.

Переходим на вкладку "Файлы" и отмечаем галочку "Удаление всех файлов на телефоне" (при желании можно выбрать конкретные файлы/папки, но я предпочитаю полную очистку.6.5) Выбираем в каких случаях выводить окно ввода пароля.

Переходим во вкладку "Заблокированные приложения".Ставим галочку Блокировка экрана - это означает, что после каждой разблокировки стандартным паролем будет выходить допольное окно от приложения Data wipe, который вы задали.

Также можно выбрать приложения перед запуском которых запрашивать диалоговое окно ввода пароля. Ставьте на то, что считаете нужным в данный момент.

По опыту скажу, что если ставить на все приложения - то очень утомляет, потому что по сути твоя работа превращается в бесконечный ввод пароля. Поэтому я включаю блокировку приложений только, когда выхожу.

7) Настройка "ловушек" для сброса системы

Для этого качаем и устанавливаем приложение Wasted (потрачено) -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Запускаем приложение и заходим в настройки (нажимаем на шестерёнку в правом верхнем углу) и отмечаем пункты:

- Уведомление

- USB

- Appliction

У приложения есть ещё и другие способы для сброса, при желании можно включить все.

7.1) Фейк-иконка приложения

Открываем левое меню приложение (свайп слева экрана) и переходим в пункт Application

И отмечаем мессенджеры, для которых считаете нужным иконки фейк-приложений. Я делаю только тг, потому что он наиболее популярен (о существовании других мессенджеров могут и не догадываться)

7.1.1) Переходим на Главный экран приложения и ставим галочку "Стереть данные": и нажимаем на нижнюю кнопку с цифрой 0:

После этого система запросит разрешение

Затем ещё одно:

Цвет выделения вашего кода поменяется с жёлтого на красный, а ноль - на единицу

После этого перезагружаем устройство, чтобы изменения вступили в силу и наблюдаем ту самую иконку.

Слева - настоящее приложение, справа - фейк. Настоящий тг рекомендую спрятать.

7.2) уведомление

Данный пункт делаем только после перезагрузки, иначе приложение Wasted не будет в списке разрешений.

Открываем левое меню приложение (свайп слева экрана) и переходим в пункт Уведомление

7.2.1) Нажимаем на кнопку Goto

и выдаём приложению разрешение на чтение уведомлений:

затем

7.2.2) после этого идём на главный экран и копируем код, который там указан. Далее будет необходимо создать шаблон с данным кодом и разместить его на хостинге (например, анонфайлс) - для параноиков создаёте тхт и архивируете с паролем.

В критичной ситуации необходимо отправить широковещательное сообщение с данным кодом для запуска сброса системы.

7.3) подключение по usb

В данном пункте ничего дополнительно настраивать не придётся. Просто включаем чек-бокс.

7.4) Активация сброса системы для выбранных нами пунктов.

Для этого заходим на главный экран приложения.Отмечаем "Стереть данные" и "Стереть e-sim" и после этого нажимаем на нижнюю кнопку с цифрой 1 (она поменяется на 0) и затем нажимаем на 0 - система повторно запросит разрешение.

Чтобы изменения вступили в силу - перезагружаем устройство.

Это означает, что приложение работает. Я протестировал каждый способ сброса.

Запомните их и имейте в виду.

8) Включите максимальную уверенность в себе.

Запомните все способы сброса.Я протестировал все способы сброса и знаю, что в критичной ситуации смогу сбросить, и этот факт даёт уверенность в себе, если вдруг придётся разблокировать телефон под принуждением или изъятия устройства.

Повторюсь, дай Бог Рударка, чтобы вам не пришлось применять в действие сброс, но помнить все способы обязательно.

Техническую часть по настройке рассмотрели, теперь переходим к операционной деятельности.

Процесс работы

Интернет я использую от левой симки и меняю периодически (юзаю разных операторов), я думаю, где приобрести симки рассказывать не надо.Гео-локация выключена. И на местности режим самолёт.

Включаю только в момент загрузки зашифрованного архива с данными.

GPS Photo Notes

В процессе юзаю GPS (ссылка выше. Камера интуитивно понятная, как и редактор. Советую прочитать документацию или мануал - в свободном доступе имеются, чтобы использовать все возможности приложения) с основной функцией сохранения не в галерею, а в папку. Впрочем, можете и стандартной камерой пользоваться и из стандартной папки фотографийй создавать архив - зависит всё от степени вашей паранойи)

В платной версии можно сменить иконку на калькулятор и добавить пароль.

Предполагаем, что мы сделали все фотографии, которые планировали и закончили работу. После этого переходим во вкладку "Фото альбомы", выбираем необходимые файлы и нажимаем на кнопку "Экспорт" и выбираем оригиналы фото или со штампом (если используете), после этого архивируем с помощью приложения RAR.

RAR

запускаем приложение RAR и переходим в директорию (папку) с нашими фото. Отмечаем необходимые фото и нажимаем на иконку арххива со знаком плюс:

Задаём имя архива, ставим галочку "Удалить файлы после упаковки" и нажимаем кнопку ввести пароль:

Вводим пароль и ставим галочку "шифровать имена файлов" и нажимаем Ок.

У нас создался зашифрованный архив, а файлы удалились. После этого можно переместить архив в другую папку и переименовать (поменять разрешение (не .rar) - данный способ изучил в одной из тем Rutora (автору спасибо).

После создания архива можно оставить его на устройстве (если изменён формат и скрыт в другой папке), то его обнаружение, а тем более дешифр не предоставляется возможным. Если файлы необходимо использовать на устройстве, то делаете действия в обратном порядке:

- переименовыете обратно (главное расширение .rar)

- С помощью RAR распоковываете

- Работаете с информацией.

Если надо передать информацию на другое устройство - то используйте любой способ зашифрованной передачи (т.к. сам архив у нас зашифрован и скрыт, то можно и в тг на другой аккаунт скинуть или себе в отложенные сообщения). Интересный вариант загрузки на "Анонимное рабочее пространство в онион без посредников" предложили в соседней ветке, планирую также протестировать его.

На данном моменте пока всё. Есть планы протестировать ОС с открытым кодом (например, GrapheneOS), но пока работаю по вышеописанному методу.

Но самое важное заключается не в технической настройке системы (скорее всего на ВП уже отсеются и всё остальное вам не пригодится), а в вашей уверенности в себе. В том, что в любой момент при критичной ситуации и вынужденной разблокировки, у тебя всё под контролем. Если ты знаешь, что ни при каком обстоятельстве не вскроют твою систему, то можешь быть уверен в конфиденциальности твоих данных. И это самое важное в диалоге. Техническая образованность у наших товарищей хромает.

Если у вас возникнут вопросы - то задавайте, буду отвечать по мере возможности.

Может возникнуть вопрос, а что если товарищ майор или кто-то там прочитает данный материал и сможет обойти все способы сброса и расшифровать данные в обратном порядке? Я считаю, что этого невозможно. Кто-нибудь может сказать, возможно ли это и если да, то каким способом? Если быть точным, то есть способ отследить использование ВП даже при всём скрытии, но о нём враг догадается, поэтому будьте уверены в своей правоте

Ну и самое важное - всем мирное небо над головой!